Инструкция по устранению WinLock

Откроется меню BOIS; выбираем в разделе BIOS Features Setup (или BOOT) пункт Boot Sequence (или First Boot Device) – это меню выбора источника загрузки Операционной Системы (ОС); в первом пункте выбираем CD-ROM (необходимо будет запомнить (а лучше записать), что находилось в первом пункте изначально); нажимаем XX и, когда BIOS предложит сохранить изменения, выбираем Ok и жмем Enter. Компьютер перезагрузится. Вставляем диск с программой Dr. Web LiveCD в дисковод и ждем загрузки мини-ОС…

С помощью стрелок на клавиатуре выбираем нужный пункт меню и нажимаем Enter:

Выбираем Dr.Web LiveCD (Default). По окончании загрузки независимой системы аварийного восстановления ОС мы видим следующее окно (на английском языке): (При загрузке Dr.Web LiveCD в графическом режиме автоматически будет запущен Центр Управления Dr.Web для Linux.) В левом нижнем углу рабочего стола находится кнопка с изображением паука (подобие кнопки «Пуск»), жмем на нее xxxxxxxxxxxxxxxxxxxxxxxxxxxx xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx Снова видим знакомый нам рабочий стол, но уже на русском:

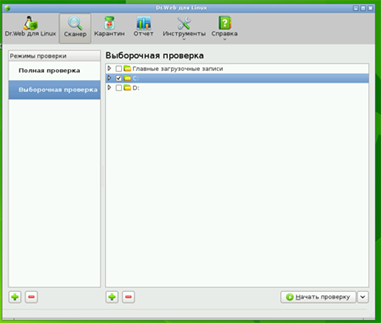

В пункте Обновление нажимаем на кнопку Обновить (компьютер должен иметь подключение к сети Internet). Ждемс. Когда обновление завершится, после надписи «Последнее обновление» можно будет увидеть текущую дату. Переходим к процессу поиска и уничтожения вирусов. Нажимаем кнопку Сканер, далее выбираем режим сканирования (Полная или Выборочная проверка). Выбираем Полную проверку и жмем на кнопку Начать проверку. (в случае если выбрана Выборочная проверка, нужно будет отметить те диски или папки, которые необходимо проверить, после чего нажать на кнопку Начать проверку)

Всё! Можно пойти попить чай, почитать или поделать что-нибудь еще:) Поскольку в ближайшие 1,5-10 ч. (в зависимости от того, сколько информации в компьютере) программа будет проверять жесткие диски на наличие ошибок.

Все угрозы НЕЙТРАЛИЗОВАНЫ!!!:)

Заходим в разделе BIOS Features Setup (или BOOT) в пункт Boot Sequence (или First Boot Device) и на этот раз в первом пункте выбираем то, что было в нем по умолчанию (возможно это будет IDE0 или Master); опять нажимаем XX, выбираем Ok и жмем Enter. Компьютер перезагрузится. Вытаскиваем диск с программой Dr. Web LiveCD из дисковод и ждем загрузки ОС…

Вот теперь ВСЁ!!!

P.S. После все проделанных манипуляций необходимо произвести еще несколько действий: 1) Открываем файл hosts: C:/Windows/System32/drivers/etc/hosts Жмем по нему правой кнопкой мыши и выбираем Открыть с помощью… (либо дважды кликаем по нему левой кнопкой мыши) и выбираем Блокнот В Windows 7 файл hosts должен выглядеть следующим образом: # Copyright (c) 1993-2009 Microsoft Corp. localhost name resolution is handled within DNS itself. Если после этих строк есть еще какие-нибудь, то просто удаляем их (в смысле лишние) и сохраняем файл. 2) Шагаем по следующему пути: С:/Windows/Temp. В этой паке хранятся различные временные файлы, которые компьютер уже не использует. Выделяем их все и удаляем. НИ В КОЕМ СЛУЧАЕ НЕ УДАЛЯТЬ САМУ ПАПКУ Temp!!! 3) Открываем окно "Мой компьютер", нажимаем кнопку "Упорядочить", и в выпадающем меню жмём на пункт "Параметры папок". После этого откроется окно "Параметры папок", в котором нужно выбрать вкладку "Вид". В ней отобразится список "Дополнительные параметры", в котором находим пункт "Скрытые файлы и папки", переключаем его в режим "Показывать скрытые файлы, папки и диски" и нажимаем "Ok". Следующий путь, который нас ожидает, - С:/Users/<Имя учетной записи>/ AppData/ Local/Temp В этой папке также хранятся временные файлы и папки, но здесь их будет гораздо больше. Удаляем и их (ПАПКУ НЕ ТРОГАЕМ!!!). После этого можно обратно вернуть скрывание скрытых (J) папок и файлов. 4) Обновляем антивирус, перезагружаем компьютер и ставим его на проверку (полную)… 5) Меняем все пароли (желательно и логины) ко всем своим учетным записям во всех интернет-сервисах, т.к., вполне вероятно, что эти данные оказались в руках злоумышленников.

«А на последок я скажу…» Точнее приведу примеры наиболее известных случаев заражения компьютера смс-вирусами:

|