Головна сторінка Випадкова сторінка

КАТЕГОРІЇ:

АвтомобіліБіологіяБудівництвоВідпочинок і туризмГеографіяДім і садЕкологіяЕкономікаЕлектронікаІноземні мовиІнформатикаІншеІсторіяКультураЛітератураМатематикаМедицинаМеталлургіяМеханікаОсвітаОхорона праціПедагогікаПолітикаПравоПсихологіяРелігіяСоціологіяСпортФізикаФілософіяФінансиХімія

КОМЕНТАР ДО КЛОПОТАННЯ ПРО ЗАСТОСУВАННЯ

Дата добавления: 2015-08-27; просмотров: 562

|

|

Способы введения избыточности, позволяющие обнаруживать и исправлять ошибки, можно разделить на два класса, один из которых соответствует блоковым кодам, а другой - сверточным кодам [33]. Обе схемы кодирования применяются на практике. При блоковом кодировании последовательность, составленная из полученных в результате коди-рования источника кодовых слов, разбивается на блоки одинаковой длины. Каждый блок перед отправкой в канал обрабатывается независимо от других. Выходустройства, выполняющего сверточное кодирование, напротив, зависит не только от обрабатываемых в данный момент знаков, но и от предыдущих знаков. Остановимся более подробно на блоковом кодировании.

Как было показано ранее, ошибка в одном лишь разряде может испортить все сообщение. Чтобы избежать таких тяжелых последствий, сообщения, закодированные каким-либо экономным кодом, перед направлением в канал делятся на блоки одинаковой длины и каждый блок передается отдельно. При этом методы, позволяющие обнаруживать и исправлять ошибки, применяются к каждому блоку. Такой прием напоминает разделение большого судна на несколько изолированных друг от друга отсеков, что позволяет при пробоине в одном отсеке сохранить судно и груз в других отсеках.

Рассмотрим схему передачи данных, показанную на рис.7.3.

С кодирующего устройства в канал поступают закодированные блоки (кодовые слова) одинаковой длины  . В канале в результате действия различных помех в некоторых битах передаваемого сообщения могут происходить ошибки. Процедуру кодирования при передаче и

. В канале в результате действия различных помех в некоторых битах передаваемого сообщения могут происходить ошибки. Процедуру кодирования при передаче и

Рис. 7.3. Схема передачи данных

декодирования при приеме с использованием одной и той же кодовой таблицы иллюстрируем рис.7.4. Предполагается, что появление ошибок описывается моделью дискретного симметричного канала

Рис. 7.4. Использование кодовой таблицы для кодирования и декодирования

В геометрической интерпретации эти блоки можно рассматривать как точки n-мерного пространства  , где

, где  . Точки этого пространства представляют собой последовательности чисел 0 и 1 длины

. Точки этого пространства представляют собой последовательности чисел 0 и 1 длины  . Пространства

. Пространства  для

для  можно представить в виде угловых точек единичного интервала (

можно представить в виде угловых точек единичного интервала (  ), вершин квадрата со стороной, равной 1 (

), вершин квадрата со стороной, равной 1 (  ), и вершин куба с ребрами длины 1 (

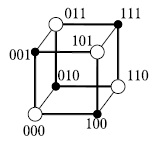

), и вершин куба с ребрами длины 1 (  ). Эти пространства условно изображены на рис.7.5.

). Эти пространства условно изображены на рис.7.5.

Код, используемый для обнаружения и исправления ошибок, представляет собой некоторое подмножество пространства  . В качестве примера можно привести код

. В качестве примера можно привести код  . Кодовые слова этого кода как точки пространства

. Кодовые слова этого кода как точки пространства  изображены на рис. 7.6 белыми кружками. Если представить куб расположенным в трехмерном пространстве, то словам данного кода соответствуют вершины тетраэдра. Более полезным

изображены на рис. 7.6 белыми кружками. Если представить куб расположенным в трехмерном пространстве, то словам данного кода соответствуют вершины тетраэдра. Более полезным

Рис. 7.5. Геометрическое представление пространства Bn для n = 1, 2 и 3

с практической точки зрения является то, что каждое слово кода содержит четное число единиц. Если при передаче кодового слова через канал произойдет одна ошибка, то число единиц в слове станет нечетным. Проверяя свойство четности числа единиц в слове после получения его из канала на приемном конце, можно обнаружить одну ошибку. В данном случае для кодирования четырех знаков используется 3 двоичных разряда, хотя достаточно двух. Однако благодаря такой избыточности удается обнаружить одну ошибку.

Рис. 7.6. Код в B3, обнаруживающий одну ошибку

В соответствии с общей схемой передачи сообщений в кодирующем и декодирующем устройствах используется одна и та же кодовая таблица и, следовательно, множество кодовых слов. При передаче кодового слова через канал возможны следующие ситуации.

Передавалось и было получено некоторое кодовое слово  . Эта ситуация, которая показана в верхней части рис.7.7, соответствует отсутствию ошибок при передаче.

. Эта ситуация, которая показана в верхней части рис.7.7, соответствует отсутствию ошибок при передаче.

Передавалось кодовое слово ci, а получено было сообщение, которое не является кодовым словом. При попытке декодировать это сообщение будет обнаружено, что такого слов в кодовой таблице нет. Это означает, что ошибка, произошедшая при передаче и исказившая кодовое слово, обнаружена. Эта ситуация изображена в средней части рис.7.7.

Рис. 7.7. Возможные варианты передачи кодового слова через канал

В процессе передачи кодовое слово  может так исказиться из-за ошибок, что оно превратится в другое кодовое слово

может так исказиться из-за ошибок, что оно превратится в другое кодовое слово  . В этом случае ошибка не обнаруживается, поскольку полученное сообщение также является кодовым словом, и декодирование будет выполнено неверно. Такая ситуация показана в нижней части рис.7.7.

. В этом случае ошибка не обнаруживается, поскольку полученное сообщение также является кодовым словом, и декодирование будет выполнено неверно. Такая ситуация показана в нижней части рис.7.7.

32. Защита информации при передаче, основные угрозы и методы защиты от них. Симметричная, ассиметричные и комбинированная криптосистемы. Электронная цифровая подпись и принципы ее использования.

Определение

Электронная подпись - информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию;

Источник - Федеральный закон N 63-ФЗ "Об электронной подписи".

[Электронная] цифровая подпись (digital signature): Строка бит, полученная в результате процесса формирования подписи. Данная строка имеет внутреннюю структуру, зависящую от конкретного механизма формирования подписи.

Источник – ГОСТ Р 34.10-2001. Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи.

Общая суть электронной подписи заключается в следующем. С помощью криптографической хэш-функции на основании документа вычисляется относительно короткая строка символов фиксированной длины (хэш). Затем этот хэш шифруется закрытым ключом владельца — результатом является подпись документа. Подпись прикладывается к документу, таким образом получается подписанный документ. Лицо, желающее установить подлинность документа, расшифровывает подпись открытым ключом владельца, а также вычисляет хэш документа. Документ считается подлинным, если вычисленный по документу хэш совпадает с расшифрованным из подписи, в противном случае документ является подделанным.

Принципы использования электронной подписи:

Принципами использования электронной подписи являются:

● право участников электронного взаимодействия использовать электронную подпись любого вида по своему усмотрению, если требование об использовании конкретного вида электронной подписи в соответствии с целями ее использования не предусмотрено федеральными законами или принимаемыми в соответствии с ними нормативными правовыми актами либо соглашением между участниками электронного взаимодействия;

● возможность использования участниками электронного взаимодействия по своему усмотрению любой информационной технологии и (или) технических средств, позволяющих выполнить требования Федерального закона №63 «Об электронной подписи» применительно к использованию конкретных видов электронных подписей;

● недопустимость признания электронной подписи и (или) подписанного ею электронного документа не имеющими юридической силы только на основании того, что такая электронная подпись создана не собственноручно, а с использованием средств электронной подписи для автоматического создания и (или) автоматической проверки электронных подписей в информационной системе.

Виды электронных подписей:

Видами электронных подписей, отношения в области использования которых регулируются Федеральным законом №63 «Об электронной подписи», являются простая электронная подпись и усиленная электронная подпись. Различаются усиленная неквалифицированная электронная подпись (далее - неквалифицированная электронная подпись) и усиленная квалифицированная электронная подпись (далее - квалифицированная электронная подпись).

1. Простой электронной подписью является электронная подпись, которая посредством использования кодов, паролей или иных средств подтверждает факт формирования электронной подписи определенным лицом.

2. Неквалифицированной электронной подписью является электронная подпись, которая:

● получена в результате криптографического преобразования информации с использованием ключа электронной подписи;

● позволяет определить лицо, подписавшее электронный документ;

● позволяет обнаружить факт внесения изменений в электронный документ после момента его подписания;

● создается с использованием средств электронной подписи.

3. Квалифицированной электронной подписью является электронная подпись, которая соответствует всем признакам неквалифицированной электронной подписи и следующим дополнительным признакам:

● ключ проверки электронной подписи указан в квалифицированном сертификате;

● для создания и проверки электронной подписи используются средства электронной подписи, получившие подтверждение соответствия требованиям, установленным в соответствии с Федеральным законом №63 «Об электронной подписи».

При использовании неквалифицированной электронной подписи сертификат ключа проверки электронной подписи может не создаваться, если соответствие электронной подписи признакам неквалифицированной электронной подписи, установленным настоящим Федеральным законом, может быть обеспечено без использования сертификата ключа проверки электронной подписи.

Подробнее:http://ecm-journal.ru/docs/Ehlektronnaja-cifrovaja-podpis-EhCP.aspx

| <== предыдущая лекция | | | следующая лекция ==> |

| КЛОПОТАННЯ | | | У Х В А Л А |