Головна сторінка Випадкова сторінка

КАТЕГОРІЇ:

АвтомобіліБіологіяБудівництвоВідпочинок і туризмГеографіяДім і садЕкологіяЕкономікаЕлектронікаІноземні мовиІнформатикаІншеІсторіяКультураЛітератураМатематикаМедицинаМеталлургіяМеханікаОсвітаОхорона праціПедагогікаПолітикаПравоПсихологіяРелігіяСоціологіяСпортФізикаФілософіяФінансиХімія

П’ЯТЕ ЗАНЯТТЯ (LECTIO QUINTA) Третя відміна (Declinatio tertia) Загальна характеристика третьої відміни

Дата добавления: 2015-10-01; просмотров: 1075

|

|

Процес вироблення будь-якої стратегії не зазнав істотних змін з тих пір, як Майкл Портер написав свою книгу "Конкурентна стратегія" в 1980 році. Якщо говорити про цей процес у контексті ІТ, то він складається з послідовних етапів, які починаються зі збору бізнес-інформації, інформації про стан справ в області ІТ і, в кінцевому рахунку, у формулюванні, виконанні списку ІТ-проектів і оновленні стратегії з урахуванням нової інформації.

Існує багато варіацій тих методик, які використовуються на етапах процесу: це і квазі-фінансові інструменти, такі як управління портфелем прикладних систем, і інструменти, які прийшли з області маркетингу, такі як SWOT-аналіз, а також аналіз можливостей і ризиків.

І якщо загальні риси процесу вироблення і використання стратегії ІТ зрозумілі, то саме поняття "стратегія ІТ" вимагає уточнення. З урахуванням наведених нами вище загальних обговорень проблеми, можна запропонувати модель того, що є стратегією інформаційних технологій як з точки зору її основних елементів, так і з точки зору організації процесу формулювання стратегії. Основою обговорення та розробки стратегії ІТ є бізнес-стратегія незалежно від того, чи існує вона в явно сформульованої формі чи ні.

Наступний факт полягає в тому, що стратегія ІТ складається з двох основних частин: стратегії зміни портфеля прикладних систем підприємства і стратегії розвитку процесів управління ІТ-ресурсами підприємства. Це є відображенням двох принципово відмінних областей діяльності департаментів інформаційних технологій. Такий поділ також допомагає керівництву в застосуванні різних критеріїв оцінки вкладу кожного з цих напрямків діяльності департаментів ІТ. Для розробки стратегії використовуються два ключових інструменту: архітектура інформаційних технологій підприємства і фінансові інструменти. Архітектура позначає межі рішень, пов'язаних з ІТ, в той час як фінансові інструменти використовуються для оцінки можливих опцій, пов'язаних з реалізацією стратегії, тобто це інструменти планування та реалізації. Останнім компонентом стратегії є люди і стратегія в області сорсинг: ця частина стратегії ІТ пов'язана із забезпеченням ресурсами, необхідними для реалізації.

У відповідності з рекомендаціями Gartner, питання планування розвитку ІТ-систем організації доцільно розділяти на 3 роздільних документа - відповідно "ІТ-стратегія", "ІТ-архітектура" і "План реалізації проектів". Розробка цих документів здійснюється на основі формування та аналізу розбіжності між цільовим станом систем підприємства (тобто стану, при якому ІТ забезпечують вимоги з боку бізнесу з урахуванням перспектив його розвитку) і існуючим станом ІТ-систем.

Постановка проблеми.

У сучасному світі нові інформаційні технології (ІТ) стали одним із найважливіших чинників економічного зростання, новою мовою ділового спілкування, основою сучасного ділового середовища. Вони змінили світовий економічний устрій, створили нові стандарти менеджменту і маркетингу, прискорили процеси оновлення товарів і послуг, зблизили економіки різних країн. Відставання будь-якого підприємства, фінансової установи, компанії в галузі ІТ значною мірою знецінює їх досягнення, різко знижує конкурентоспроможність в умовах сучасного, швидко змінного ринку.

Період використання інформаційних технологій в діяльності підприємств різного профілю зайняв уже чималий історичний проміжок часу і, аналізуючи його, можна виділити три основні етапи.

На першому етапі здійснювалася автоматизація існуючих бізнес-процесів підприємства.

Другий етап характеризувався розробкою нових інформаційних систем та ІТ-реінжинірингом бізнес-процесів підприємств. При цьому пропонувалася нова структура організації бізнесу, максимально сумісна з інформаційними технологіями. У цей період основний наголос робився на впровадження ERP-систем (Enterprise Resource Planning System) і використання засобів моделювання бізнес-процесів.

На третьому, поточному, етапі з’являється усвідомлення того, що підприємства часто мають ізольовані, роз'єднані інформаційні системи, експлуатація яких приводить до безглуздого дублювання, несумісності і додаткових витрат, стандартні пакети інформаційних систем не підходять для вирішення бізнес-завдань даного підприємства, ІТ-служба не виправдовує покладених на неї надій тощо.

Актуальним на сьогоднішній день стає питання формулювання загальної стратегії бізнесу підприємства і добре продумана ІТ-стратегія як її невід'ємна складова частина.

Стратегії розвитку інформаційних технологій розглянули у своїх працях вітчизняні та зарубіжні автори В.Баронов, Г.Калянов, Ю.Попов, І.Титовський, В.Пресняков, Т.Кравченко, тематика впровадження сучасних інформаційних систем, реінжинірингу й оптимізації бізнес- процесів досліджена М.Хеммером, Д.Чампі, С.Сочневим , Г.Хулап, Ю.Тельновим.

Метою статті є огляд основних. питань розробки та використання архітектури і стратегії інформаційних технологій як важливого фактора стратегічного розвитку підприємств.

ІТ-стратегія – це частина загальної стратегії розвитку компанії, в якій вказано, яким чином на основі найбільш актуальних технологій на даний момент для даного бізнесу можливо поліпшити бізнес-процеси компанії й отримати на цій основі додатковий прибуток.

Перше завдання правильної ІТ-стратегії – знизити операційні витрати і збільшити за рахунок цього ту частину ІТ-бюджету, яка виділяється для нових внутрішніх проектів на впровадження нових технологій для бізнесу.

Друге завдання правильної ІТ-стратегії – перетворити ІТ-службу із статті витрат, що постійно збільшується, на двигун бізнесу і зробити ІТ стратегічним партнером, що дозволяє збільшити прибуток компанії.

Комплекс дій із розробки ІТ-стратегії може мати такі складові:

1. Аналіз поточної ІТ-інфраструктури, порівняння результатів із тим, як повинні працювати інформаційні системи в ідеальному (оптимальному) стані (тобто з відповідними стандартами в даній галузі), розробка рекомендацій для даного підприємства щодо наближення до вказаних

стандартів.

Аудит процесів управління інформаційних систем слід проводити за міжнародними стандартами, якими фактично є модель COBIT (Control Objectives for Information and related Technology), розроблена міжнародною організацією ISACA (Information Systems and Control Associations). Вона є систематизованим набором принципів і рекомендацій щодо проведення аудиту процесів управління ІТ, формалізованим представленням кращих практик у галузі процесів управління ІТ. Ця модель дозволяє забезпечити узгоджений підхід до оцінки якості цих процесів у різних організаціях. Модель COBIT призначена для використання як зовнішніми аудиторами, так і фахівцями ІТ-служб організацій для планування і самооцінки процесів управління ІТ.

2. Визначення рівні зрілості, на якому в даний момент перебуває компанія відносно ІТ. На базі відповідей, отриманих на першому етапі, можна визначитися, на якому з чотирьох рівнів зрілості перебуває компанія, її відстаючі компоненти.

Ці рівні можна визначити за моделлю зрілості інфраструктури відомої в галузі ІТ американської компанії Gartner. У ній виділяються чотири рівні розвитку ІТ-інфраструктури :

базовий, стандартизований, раціоналізований, динамічний.

На базовому рівні (некерована ІТ-інфраструктура) в організації використовуються складні, погано сумісні між собою, дорогі системи різних виробників, немає ІТ-політик і автоматизованих процесів. ІТ є неефективним центром витрат підприємства.

На стандартизованому рівні зазвичай з'являються централізовані ІТ-підрозділу, але все ще відсутні ІТ-стратегія, немає розуміння бізнес вимог. ІТ-процеси все ще слабо автоматизовані.

Часто використовуються системи різних виробників, не використовуються переваги уніфікації і інтеграції .

На раціоналізованому рівні з'являється ІТ-стратегія, узгоджена з бізнесом. Для оцінки ІТ використовуються метрики, пов'язані з основною діяльністю. Інфраструктурні системи уніфіковані. Тут витрати на управління настільними комп'ютерами і серверами є низькими. На цьому рівні багато компаній можуть і зупинитися – адже витрати на утримання ІТ мінімальні, а запити бізнесу ІТ вже можуть задовольняти достатньо швидко.

На рівні динамічної інфраструктури йдеться вже про ІТ як про стратегічний актив. Компанії з динамічною інфраструктурою здатні використовувати відкриті за допомогою ІТ стратегічні можливості для ефективнішого управління бізнесом і створення конкурентних переваг. Витрати на ІТ повністю контролюються, забезпечується спільна робота користувачів і підрозділів, мобільні користувачі, незалежно від свого місцезнаходження, мають усі можливості для ефективної роботи.

Всі процеси підтримки автоматизовані. На динамічному рівні інвестиції в технології дають швидкі, конкретні, вимірні результати.

3. Аналіз уже наявної стратегії компанії на найближчі декілька років і кореляція ІТ-інфраструктури відповідно до бізнесу. Визначення, які сервіси потрібні для найбільш оптимального функціонування бізнесу і на якому рівні зрілості відносно ІТ повинна бути компанія через декілька років, щоб досягти бізнес-цілей.

Розробка на цій стадії відбувається в тісній взаємодії з особами, що приймають бізнес-рішення. З’ясовуються переваги підвищення рівня зрілості ІТ-інфраструктури для бізнесу. На виході цієї стадії формується план стратегічного розвитку ІТ на декілька років, який включає бачення поетапного розгортання клієнтських, серверних продуктів, а також бізнес-додатків, що найбільш оптимально задовольняють бізнес.

4. Розробка тактичного плану. З’ясовується, якими сервісами і процесами необхідно зайнятися в першу чергу відповідно до моделі оптимізації інфраструктури, скільки для цього буде потрібно ресурсів і часу.

ІТ-стратегія повинна бути зафіксована спеціальним документом. Цей документ дає уявленняпро зразковий зміст ІТ-стратегії компанії і може містити чотири основні розділи:

1) Бізнес-стратегія компанії. Короткий опис базових стратегій розвитку компанії, з якими повинна бути узгоджена і які повинна підтримувати ІТ-стратегія.

2) ІТ-стратегія компанії. Опис стратегічних напрямів і базових принципів розвитку інформаційних систем компанії. Декомпозиція дозволяє побудувати дерево цілей. Проводиться аналіз ризиків і вибирається найбільш оптимальний для компанії сценарій розвитку ІТ.

Формуються загальні підходи до реалізації досягнення стратегічної мети. Розробляються критерії досягнення успіху, основні критерії оцінки функціонування і розвитку інформаційних систем.

3) ІТ-ініціативи компанії. Конкретні ІТ-проекти, які повинні бути здійснені в рамках реалізації ІТ-стратегії. Кожна з ініціатив повинна бути пов'язана з поставленими стратегічними цілями, реалізовуватися відповідно до керівних принципів і охоплювати одну або декілька інформаційних систем.

4) Управління реалізацією ІТ-стратегії. Розподіл ролей і обов'язків керівників компанії при реалізації ІТ-стратегії.

Важливим складовим елементом розробки ІТ-стратегії і одним з етапів процесу управління стратегією ІТ є формування плану реалізації ІТ-проектів. Перед ухваленням такої програми визначаються критерії, які повинні застосовуватися при виборі і затвердженні проектів, і проводиться оцінка відповідності проектів, що ведуться, або запланованих, створюваній стратегії.

Цей процес позначається як управління портфелем ІТ-проектів. Принципи управління портфелем ІТ-проектів є одночасно й інструментом ухвалення рішень про інвестування в проекти разом із фінансовими інструментами ухвалення рішень.

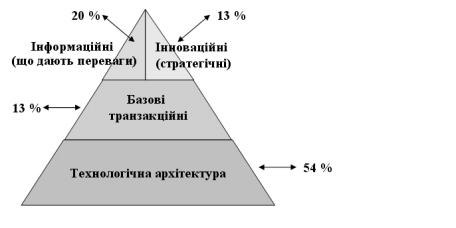

Сукупний портфель ІТ-активів включає як складові прикладні системи і технологічну інфраструктуру, а саме, наступні чотири компоненти: базові транзакційні прикладні системи,інформаційні (що дають переваги,) прикладні системи, інноваційні (стратегічні) прикладні системи, інфраструктура [2].

Типовий, середній для різних типів підприємств та індустрій розподіл витрат на ІТ-проекти можна подати у такому вигляді:

Рис. Розподіл витрат на ІТ-проекти

З наведених даних видно, що інвестиції в інфраструктуру отримують у середньому 54 % від загальних витрат на інформаційні технології. У цій галузі є максимальні можливості отримання вимірних результатів у формі економії витрат.

На базові транзакційні прикладні системи в середньому витрачається 13 % бюджету. Характерною особливістю цих систем є те, що додаткові витрати на нові транзакції нікчемно малі, якщо система вже інстальована і є необхідна інфраструктура. Існує позитивна статистична залежність між збільшенням інвестицій у базові транзакцій ні системи і таким важливим фінансовим показником як повернення на основні фонди. В той же час компанії, які більше інвестували в базові транзакційні системи, мали менше зростання обороту.

Тобто, це інвестиції з відносно невисоким ризиком, але з достатньо надійною, хоч і не завжди високою, віддачею.

Компанії, які більше інвестували в прикладні системи, що дають інформаційні переваги , мали коротший цикл виведення нових продуктів на ринок, вищу якість своїх продуктів, здатність гнучкіше міняти ціни. При цьому ефективність таких систем оцінюється як висока, якщо вони реалізовані на рівні бізнес-підрозділів, де вони ближче до керівництва, що ухвалює повсякденні рішення. Тобто, проекти створення цього типу систем є більш ризиковими, і при цьому ефективність їх використання залежить від рівня організації решти управлінських процесів.

Інвестиції в інноваційні (стратегічні) прикладні системи мають на меті отримання конкурентних переваг. Компанії, які інвестували більше в інноваційні системи, в середньому мали вищу вартість своєї робочої сили, їм був потрібний триваліший час для отримання позитивного повернення на основні фонди. Але для них був характерний швидший вихід на ринок; їх продукти і послуги сприймалися клієнтами як якісніші і, отже, вони готові були платити більше; компанії мали більший оборот із розрахунку на одного співробітника.

У галузі стратегії використання ІТ і проектування систем рівня підприємства останніми роками найбільший пріоритет отримав архітектурний підхід.

Архітектура підприємства, яка об'єднує бізнес-архітектуру й ІТ-архітектуру масштабу підприємства, показує, як пов'язані між собою всі елементи ведення бізнесу, у тому числі і з інформаційними технологіями, і дозволяє забезпечити досягнення стратегічної мети підприємства.

Розробка архітектури підприємства дозволяє вирішити одну з істотних проблем – взаємодію бізнесу й ІТ.

ІТ-архітектура підприємства включає архітектуру інформації, архітектуру додатків, технологічну архітектуру .

Застосування інформаційних технологій для вирішення бізнес-проблем можна розподілити на наступні процеси, що йдуть паралельно: моделювання інформації (розробка архітектури інформації), яка забезпечує виконання бізнес-процесів підприємства (задоволення існуючих вимог до інформації), формування портфеля прикладних систем (визначення архітектури додатків), які обробляють цю інформацію відповідно до деяких функціональних вимог, побудова інфраструктури (формування технологічної архітектури), яка забезпечує роботу прикладних систем на рівні, описаному в операційних вимогах (надійність, масштабованість тощо).

Найбільш відомими методиками опису архітектури підприємства є модель Захмана, модель архітектури Gartner, методика META Group, методол Framework), NASCIO, модель «4+1», стратегічна модель архітектури SAM, архітектурні методики Microsoft та ін.

Висновки. Без наявності архітектури підприємства й ІТ-архітектури неможливо забезпечити керівництво розвитком інформаційних технологій в організаціях, управляти інвестиціями в ІТ, що наявно показує досвід зарубіжних країн.

Висока конкуренція, відкриття нових ринків або напрямів бізнесу, які є вигіднішими бізнесу,ніж були на момент створення бізнес-стратегії, можуть обумовити пошук, упровадження та використання інших технологій, які дозволять вирішувати ці проблеми. Необхідність упровадити їх щонайшвидше, дешевше, так, щоб ці технології були максимально інтегровані й ефективно працювали, робить правильно розроблену ІТ-стратегію особливо важливою.

ВИКОРИСТАНІ ДЖЕРЕЛА:

1. Бодянський Є.В. Штучні нейронні мережі: архітектура, навчання, застосування. Навч. посібник / Бодянський Є.В., Руденко О.Г. – Харків : Нова книга, 2006. – 362 с.

2. Данилин А., Слюсаренко А. Архитектура и стратегия. – М.: «Инь и Янь», 2005. – 231 с.

3. Галактионов В.И. Системная архитектура и ее место в архитектуре предприятия // Директор информационной службы, 2002, №5. – С. 23-38.

4. Галіцин В.К. Моделі та технології систем моніторингу в економіці [Текст] : автореферат дис. … канд. наук : 07.00.02 : зах. 22.01.01 : затв. 15. 07. 01 / Галіцин Віктор Костянтинович. – К.: Київський Національний Економічний Університет, 2001. – 20 с. – УДК 330.46.

5. Іванченко Н.О. Проектування інформаційно-аналітичних систем управління економічною безпекою підприємства на основі онтологічного підходу. – Економіка та управління підприємствами, 2012, №6. – УДК 004.415. – Режим доступу: http://www.nbuv.gov.ua/portal/Soc_Gum/Vbumb/2012_2/15.pdf

6. Ищенко А.А. Формирование инновационно-технологической инфраструктуры промышленных предприятий [Текст] : дис. … канд.. наук : 08.00.05 : зах. 25.08.09 : затв. 28. 11. 09 / Ищенко, Александр Алексеевич. – Москва, 2009. – 173 с.

7. Калянов Г.Н. Архитектура предприятия и инструменты ее моделирования // Автоматизация в промышленности. М.: 2004, №7, с.9-12.

8. Меняев М.Ф. Информационные технологии управления. Учебное пособие. – М.: Омега-Л, 2003. – 464 с.

9. Орлова Е.А. Что такое архитектура предприятия? [Текст]. Донецк : Донецкий национальный технический университет (раздел 1). – 15 с.

10. Порохня В.М. Экономическая кибернетика: Учебник. – Т. 2. – Кн. 3 : Информационные системы и технологии в экономике. – Донецк : ООО «Юго-Восток, ЛТД»,2007. – 211с.

11. Пушкар О.І. Системи підтримки рішень слабкоформалізованих задач розвитку підприємств: – Харків: РВВ ХДЕУ, 1997.–140с.

12. Скурихин В. І. Автоматизація організаційного проектування підприємств / Скурихин В. І., Забродський В. А. й ін.; під ред. В. А. Забродського. – К.:Техніка, 1992. – 152 с .

13. Barracuda Networks [Електронний ресурс]: офіц. сайт. – Winchester, 2012. – Режим доступу: http://barracudanetworks.com, вільний. – Назва з екрану (дата звернення : 15.11.2012).

14. Gartner [Електронний ресурс]: офіц. сайт. – Stamford, 2012 . – Режим доступу: http://www.gartner.com/technology/home.jsp, вільний. – Назва з екрану (дата звернення : 18.11.2012).

15. Harmon P. Developing an Enterprise Architecture // Business Process Trends, January, 2003, № 4. – 15 p.

16. Hammer M., Champy J. Reengineering the Corporation: A Manifesto for Business Revolution. – New York, 1993. – 288 p. – 2000 ex. – ISBN 978-5-902862-54-3.

17. Scott D. Architecting the Real-Time Infrastructure / Enterprise Architecture Advisory Group.

Розробка ІТ-стратегії як частини стратегії підприємства, яка складається з аналізу спільноїстратегії бізнесу, існуючих процесів, аудиту існуючих інформаційних систем, аналізу інформаційних систем, що пропонує ринок, та прогнозів їх розвитку, розробки рекомендацій,щодо розвитку інформаційної інфраструктури підприємства, документування ІТ-стратегії з

вказівками, щодо термінів, пріоритетів, результатів та інвестицій стає необхідною складовоюстратегії підприємства. Створення ІТ-архітектури як частини архітектури підприємства дозволяє вирішити одну з важливих існуючих проблем-взаємодію бізнесу та ІТ. Розгляд цих питань у контексті системного аналізу дозволяє зробити висновок, що при неефективному використанні ІТ на підприємстві, воно не матиме переваг перед конкурентами в еру глобалізації .

Додаток 2Microsoft RMS

- Официальный сайт Microsoft (EN) - http://www.microsoft.com/windowsserver2003/technologies/rightsmgmt/default.mspx

- Раздел лицензирования службы Windows RMS (EN)- http://www.microsoft.com/windowsserver2003/techinfo/overview/rmsoverview.mspx

- Ресурсы TechNet о развертывании Windows RMS (EN) - http://technet2.microsoft.com/WindowsServer/en/library/5da0a2a7-967f-41cf-bac3-112a72f16d4e1033.mspx?mfr=true

- Раздел центра технологий, посвященный Windows RMS (EN) -http://technet2.microsoft.com/windowsserver/en/technologies/featured/rms/default.mspx

Одна зі складових безперервної захисту інформації - це захист на всьому відрізку її існування: від моменту створення, в процесі її зберігання і передачі і аж до моменту знищення. Власник інформації визначає, хто з користувачів може отримувати до неї доступ, як і протягом якого часу можна її використовувати.

Найбільш ефективним рішенням для захисту даних в організації є система безперервної захисту інформації, яке будується на базі Microsoft Windows Rights Management System. Windows RMS добре інтегрується в корпоративну інформаційну систему.

Microsoft RMS дозволяє захищати інформацію не тільки усередині корпоративної мережі, але й дані, що відправляються за її межі.

Безпека корпоративної документації

Вся електронна інформація уразлива. Сюди можна віднести будь-які види даних - від приватних записок і інтерактивних даних для замовників до військових оборонних стратегій та іншої секретної урядової інформації. Галузь інформаційних технологій невпинно працює над тим, щоб найбільшою мірою відповідати зростаючим потребам в області захисту електронної інформації. Мережевий доступ може обмежуватися за допомогою міжмережевих екранів, доступ до певних електронних даних може блокуватися за допомогою таблиць керування доступом (ACL - Access Control Lists).

Зазначені технології вирішують важливі завдання. Проте в цілому стратегії, що грунтуються тільки на методах забезпечення безпеки, що захищають мережу всередині периметра, нагадують яйце: якщо мережева «шкаралупа» тріскається, електронна інформація стає незахищеною. Якщо хтось отримує доступ в мережу, то в ній на сьогоднішній день немає додаткового рівня захисту.

Інфраструктура відкритих ключів (PKI - Public Key Infrastructures), що використовує S / MIME-шифрування, є цінним і широко використовуваним засобом надійного захисту корпоративної електронної пошти під час пересилки і забезпечує відкриття пошти в першу чергу тими особами, яким повідомлення адресоване. Однак одержувачі як і раніше вільні в своїх діях щодо будь-якої інформації, що потрапляє їм в руки. Наприклад, дані можуть бути переправлені іншій особі, скопійовані на інший комп'ютер або розміщені в мережі. Навіть випадкові порушення безпеки спроможні завдати підприємству серйозного збитку. Засекречені електронні повідомлення або документи можуть бути помилково направлені потенційному зловмиснику.

У багатьох випадках інформація наражається на ризик усередині периметра мережі, що охороняється міжмережевим екраном, коли службовці передають цю інформацію з корпоративних серверів на свої персональні комп'ютери, або коли вона зберігається в будь-якій формі на знімних носіях, таких, як компакт-диски. Ризик зростає при передачі службовцями даних за межі корпоративного міжмережевого екрану. Використовувані в даний час рішення, засновані на прикордонній захисті, не здатні допомогти у дотриманні бізнес-правил у відношенні використання і поширення електронної інформації. Замість них підприємства потребують наскрізному програмному рішенні, помогающем захищати інформацію на всьому шляху її проходження.

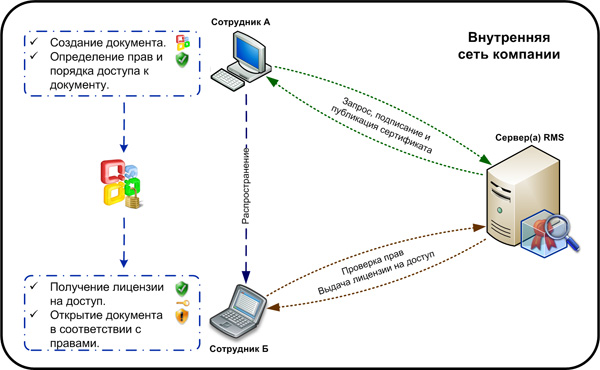

Microsoft Windows Rights Management Services (RMS) - це додаткова служба для Windows Server 2003 (R2) в редакціях Standard, Enterprise, Web і Datacenter, яка допомагає запобігти несанкціонованому звернення до електронної інформації в онлайновому та автономному режимі, всередині кордонів корпоративного брандмауера і за його рамками .

RMS розширює стратегію безпеки підприємства, захищаючи інформацію за допомогою строгих політик використання, які супроводжують ці дані, куди б вони не потрапили. Співробітники, що працюють з інформацією, можуть чітко визначити, як адресат може використовувати отриману інформацію. Зокрема, можна визначити, хто може відкривати, редагувати, переадресовувати та / або виконувати інші операції з цією інформацією. Організації можуть створювати власні шаблони політик розмежування доступу, такі як «Конфіденційно-Тільки для читання». Ці шаблони можна безпосередньо застосовувати до таких документів, як стратегічні бізнес-плани, фінансові звіти, специфікації продукції,

відомості про клієнтів та електронні листи.

Малюнок 1. Документообіг з використанням служби керування правами

Обмеження режиму перегляду і використання:

• Шифрування обмежує аудиторію перегляду даних - це зможуть робити лише уповноважені користувачі

• Використовуються строгі і постійні політики розмежування доступу до інформації

• Політики розмежування доступу керують використанням інформації

• Автор інформації сам застосовує необхідну політику за допомогою програми, що підтримує технологію RMS

• Дані про обмеження прав зберігаються в самому документі на рівні файлової системи

• Вся захист працює в інтерактивному і автономному режимі, всередині кордонів корпоративного брандмауера і за його рамками

Надійність рішення:

• Використовуються вбудовані можливості і утиліти Windows Server 2003

• Промислові технології захисту інформації - шифрування, сертифікати на базі стандарту XrML, перевірка справжності

• Гнучка технологія з можливостями індивідуальної доопрацювання

• Набір інструментів розробника RMS SDK містить інтегрований SDK для клієнтів і серверів RMS

• Захист секретної інформації забезпечує будь-який додаток з підтримкою RMS

• Дозволяє стороннім розробникам інформаційних технологій інтегрувати засоби захисту інформації в свої продукти для створення універсальних платформних рішень

Малюнок 2. Microsoft RMS - відмовостійка архітектура

Переваги:

• Захист секретної інформації від несанкціонованого використання

• Забезпечується безперервна захист інформації, куди б ця інформація не потрапила

• Мінімальний обсяг робіт по адмініструванню і легкість експлуатації

• Централізовано визначаються і керовані політики використання інформації в повній мірі реалізуються для даних в електронному вигляді

• Система веде аудит всієї інформації з обмеженим доступом

• Пропонована гнучка технологія зручна в адмініструванні і добре піддається розширенню функцій

• Реалізація промислових стандартів: XrML і шифрування за допомогою 128-бітного алгоритму AES

• Готове до роботи рішення можна впровадити без змін в середовищах, де використовуються різні випуски Microsoft Office 2003 або 2007

• Браузер IE підтримує технологію RMS за допомогою надбудови Rights Management Add-on (RMA) та слугує базовим засобом перегляду інформації з обмеженим доступом

Інтеграція з іншими продуктами Microsoft

Cлужба RMS - додатковий засіб для Windows Server 2003. Для його підтримки необхідні також служба каталогів Active Directory і база даних SQL. На рівні настільних комп'ютерів для створення чи перегляду вмісту з обмеженням прав доступу необхідна додаток, що підтримує RMS. Першим таким додатком, пропонованим корпорацією Майкрософт, є Office 2003. Для створення або перегляду документів Office, робочих аркушів, презентацій і повідомлень електронної пошти з обмеженням прав доступу необхідна наявність Office 2003 Professional Edition. Microsoft Office 2003 Standard Edition дає користувачам можливість переглядати документи Office з обмеженням прав доступу, але не дозволяє створювати їх.

Резюме

Успіх діяльності підприємства все більше залежить від його здатності захищати інформацію та керувати нею. Служба Управління Правами (Windows Rights Management Services) надає гнучкі і прості в застосуванні засоби для досягнення цієї мети. Управління правами, метою якого є найбільш ефективне використання вже зроблених вкладень в інфраструктуру і спрощення інтеграції з існуючими додатками корпорації Microsoft та іншими технічними рішеннями, сприяє виходу на новий рівень забезпечення захисту, на якому електронна інформація буде захищена на рівні файлів від наслідків недбалого поводження з нею або злого наміру.

Додаткова служба

Microsoft Windows Rights Management Services (RMS) - додаткова служба для Windows Server 2003 (R2) допомагає замовникам контролювати і захищати електронну інформацію як в інтерактивному, так і в автономному режимі, як усередині, так і зовні периметра, що захищається міжмережевим екраном.

Служба Windows Rights Management надає додаткову цінність будь-якій системі безпеки організації, надаючи корпоративним користувачам гнучкий і простий спосіб керування більшістю типів електронної інформації, які вони зазвичай створюють і використовують. По відношенню до інтерактивної, а також повідомлень електронної пошти і документів служба RMS допомагає проводити такі вимоги політики, як обмеження можливостей роздруківки, пересилання або зміни даних. Можлива також установка конкретного терміну дії дозволів. Крім того, забезпечується формування політик підприємства в цій області і централізоване управління ними.

Для незалежних розробників і компаній, зацікавлених у створенні власних додатків RMS, існує інструментарій розробки SDK.

Для розгортання служби керування правами необхідно встановити відповідну інфраструктуру, встановити і підготувати службу управління правами на серверах, розгорнути клієнт управління правами на комп'ютерах організації (Windows Vista вже містить вбудованого клієнта), а також протестувати і адаптувати розгортання відповідно до потреб організації. Крім того, кожен користувач, який створює або використовує захищені дані потребує наявності клієнтської ліцензії на використання цих функцій (RMS CAL) - докладніше в RMS licensing FAQ.

| <== предыдущая лекция | | | следующая лекция ==> |

| Лексичний мінімум | | | Ознаки роду іменників третьої відміни |