Алгоритм Microsoft для выбора подхода к защите беспроводной сети

Существует два рекомендуемых подхода к защите беспроводной сети. Кроме того, возможен еще и третий, смешанный подход. Ниже перечислены (в порядке убывания обеспечиваемой ими безопасности) два основных решения.

Если не считать уровень безопасности, выбор одного из этих двух подходов сводится большей частью к ресурсам, необходимым для реализации и поддержки каждого решения. Использование стандарта WPA или WPA2 с протоколом PEAP-MS-CHAPv2 предъявляет меньшие требования к оборудованию и техническим навыкам сотрудников, потому что при этом не нужна базовая инфраструктура сертификатов. Все доступные в настоящее время на рынке устройства сертифицированы в соответствии с требованиями WPA2 и не слишком дороги, поэтому лучше выбирать системы с поддержкой WPA2, даже если решено использовать стандарт WPA из-за его нынешнего превосходства над WPA2 в плане администрирования. Поддерживаемый в WPA2 метод шифрования AES считается более защищенным, чем используемый в WPA протокол TKIP, а если учесть еще и то, что в будущих версиях планируется реализовать поддержку WPA2 на уровне объектов групповой политики, имеет смысл создать основу для реализации WPA2 в будущем. Использование стандарта WPA или WPA2 с протоколом EAP-TLS является в настоящее время самым надежным способом защиты беспроводной сети, но при этом приходится тратить дополнительные средства на реализацию и управление, потом что при таком подходе необходима инфраструктура сертификатов. Однако во многих компаниях среднего размера уже есть системы, необходимые для использования стандарта WPA2 с протоколом EAP-TLS, поэтому данный вариант может быть для них более привлекательным. Даже если необходимые системы отсутствуют, многие компании в силу других причин испытывают потребность в тех же технологиях, на которых основано данное решение (сертификаты и RADIUS-серверы), поэтому даже в таких ситуациях есть экономические и технические доводы в пользу реализации именно этого решения.

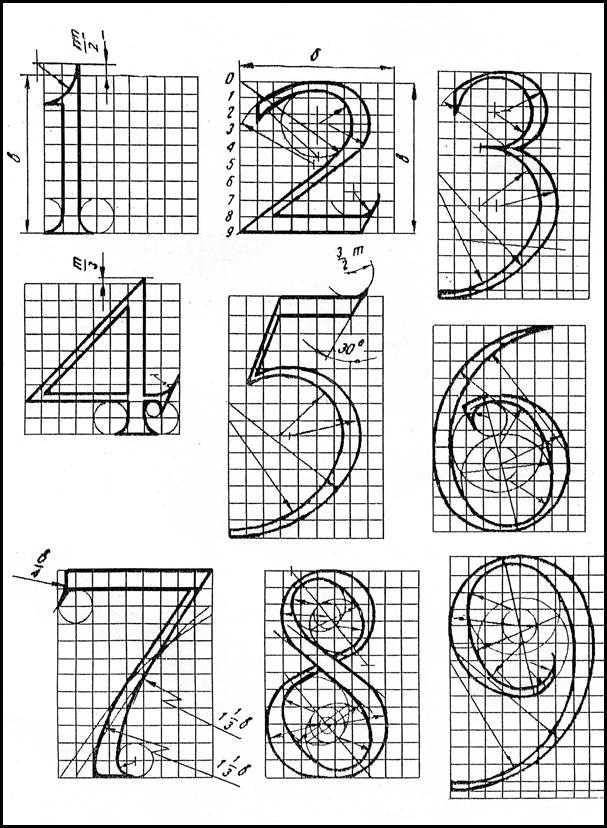

Рис. 1. Алгоритм корпорации Майкрософт для выбора подхода к защите беспроводной сети

Схема на рис. 1 уже использовалась в других руководствах корпорации Майкрософт по выбору подхода к защите беспроводных сетей и основана на некоторых предположениях относительно того, какую компанию можно считать крупной. Здесь предполагается, что крупная компания насчитывает не менее 500 сотрудников и имеет ИТ-службу, в которой работает не менее пяти специалистов. Как было сказано выше, в данном случае этот алгоритм немного дезориентирует, потому что многие компании среднего размера, для которых и написан этот документ, наверняка владеют ресурсами, нужными для реализации стандарта WPA2 с протоколом EAP-TLS и службами сертификации, если предположить, что большинство таких компаний включают как минимум пять ИТ-специалистов и могут выполнить дополнительные требования базового подхода EAP-TLS к инфраструктуре (четыре дополнительных сервера, один из которых не будет подключен к сети). Таким образом, наилучшим решением для большинства компаний среднего размера является использование стандарта WPA2 с протоколом EAP-TLS и службами сертификации. Ему и будут посвящены остальные разделы этого документа. Однако из любых правил есть исключения, и, если организация нуждается в другом подходе, ее специалистам следует обратиться к другим руководствам, недостатка в которых нет. Если принято решение использовать WPA с протоколом PEAP-MS-CHAP v2, дополнительные сведения можно найти в документе «Защита беспроводных сетей с использованием протокола PEAP и паролей», который находится по адресу http://go.microsoft.com/fwlink/?linkid=23459 (эта ссылка может указывать на содержимое полностью или частично на английском языке).

|