2.1. Поняття антивірусних програм

Антивірусна програма (антивірус) - програма яка намагається знайти, запобігти розмноженню і видалити комп'ютерні віруси та інші шкідливі програми з зараженого комп'ютера, а також служить для профілактики - запобігання зараження файлів вірусами.

Перші антивірусні програми з'явилися практично відразу після появи перших вірусів. Зараз розробкою антивірусних програм займаються великі компанії. Сучасні антивірусні програми можуть виявляти десятки тисяч вірусів.

В основу практично всіх антивірусів входить:

1. ядро;

2. сканер;

3. монітор активності;

4. модуль оновлення.

Принцип роботи практично всіх антивірусів наступний:

1. Знайти і видалити інфікований файл;

2. Заблокувати доступ до інфікованій файлу;

3. Відправити файл в карантин (тобто не допустити подальшого розповсюдження вірусу);

4. Спробувати "вилікувати" файл, видаливши вірус з тіла файла;

5. У випадку неможливості лікування-вилучення, виконати цю процедуру при наступному перезавантаженні операційної системи.

Для того, щоб антивірусна програма постійно успішно працювала, необхідно періодично завантажувати базу сигнатур вірусів (зазвичай, через Інтернет).

Для успішного захисту комп'ютера від вірусів бажано поставити один "антивірус" і один "firewall" (зараз вже є антивірусні програми які надають комплексний захист - поєднуючи в собі і те й інше), якщо поставити більше то вони не зможуть працювати разом і це буде викликати "зависання"комп'ютера і постійне гальмування, що тільки погіршить захист.

На сьогоднішній день список антивірусних програм досить величезний. Вони розрізняються як за своїми функціональними можливостями, так і за ціною. Існують звичайно і безкоштовні версії антивірусних програм [16]

• Класифікація антивірусних програм

Для виявлення та знищення комп’ютерних вірусів використовують антивірусні програми.

Види антивірусних програм:

1) Програми-детектори дозволяють виявити файли, які заражені одним із відомих їм вірусів;

Антивірусні сканери на вимогу користувача або за певним розкладом перевіряють комп’ютер, шукаючи ознаки зараження вірусом. Детектори (сканери) перевіряють оперативну або зовнішню пам’ять на наявність вірусу за допомогою розрахованої контрольної суми або сигнатури і складають список ушкоджених програм. Якщо детектор — резидентний, то програма перевіряється і тільки в разі відсутності вірусів вона активується. Детекторами є, наприклад, програма MS AntiVirus.

2) Програми-лікарі, або фаги, знешкоджують віруси в заражених файлах та на дисках («викушуючи» тіло вірусу із заражених об’єктів) та відновлюють файли; Антивірусні програми-лікарі - можуть знаходити та лікувати заражені файли, знищуючи в них віруси. До цього класу антивірусних програм належать Norton AntiVirus, Doctor Web, Антивірус Касперського.

Фаги (поліфаги) виявляють та знешкоджують вірус (фаг) або кілька вірусів. Сучасні версії поліфагів, як правило, можуть проводити евристичний аналіз файлу, досліджуючи його на наявність коду, характерного для вірусу (додання частини однієї програми в іншу,шифрування коду тощо). Фагами є, наприклад,програми Aidstest, DrWeb.

3) Програми-ревізори запам’ятовують відомості про файли (контрольні суми, атрибути, розміри, дати останньої модифікації тощо) та системні області дисків (часто системні області повністю), а потім порівнюють їх із реальним вмістом вінчестером, кожна знайдена невідповідність служить сигналом про появу вірусу або «троянської» програми (яка нещадно руйнує інформацію на дисках але яку за сукупністю ознак не можна віднести до комп’ютерних вірусів). Ревізори — програми, що контролюють можливі засоби зараження комп’ютера,тобто вони можуть виявити вірус, невідомий програмі. Ці програми перевіряють стан BOOT-сектора, FAT-таблиці, атрибути файлів. При створенні будь-яких змін користувачеві видається повідомлення (навіть у разі відсутності вірусів, але наявності змін). Ревізором є, наприклад, програма Adinf. Антивірусні ревізори запам’ятовують початковий стан системних областей, файлів та папок. Одразу після завантаження операційної системи вони порівнюють зафіксовану ситуацію, з тією, що є на даний момент на комп’ютері.

4) Програми - монітори, або фільтри, резидентно розташовуються в оперативній пам’яті комп’ютера і реагують на звернення, які роблять віруси для свого розмноження або виконання руйнівних дій, до операційної системи; при цьому користувач може дозволити або заборонити виконання відповідних операцій;

5) Програми-вакцини, або імунізатори, модифікують файли і диски таким чином, що вірус, аналізуючи вакциновану програму чи диск, вважає, що вони вже заражені, і повторне зараження не здійснює.

Вакцини — це програми, які використовуються для оброблення файлів та завантажувальних секторів з метою передчасного виявлення вірусів.

Антивірусні вартові – це невеличкі програми, що постійно знаходяться в оперативній пам’яті комп’ютера та подають певний сигнал, коли натрапляють на комп’ютерний вірус, а вразі потреби лікують заражений файл.

Сторожі — резидентні програми, які постійно зберігаються у пам’яті комп’ютерах у визначений користувачем час перевіряють оперативну пам’ять комп’ютера,файли, BOOT-сектор, FAT-таблицю. Сторожем є, наприклад, програма AVP, що може виявити понад 47000 вірусів.[40]

З метою профілактики зараження комп’ютерів вірусами варто дотримуватись виконання наступних заходів:

- купувати дистрибутивні копії програмного забезпечення у офіційних продавців, а не копіювати їх з інших джерел;

- періодично створювати на зовнішніх носіях архівні копії файлів, з якими постійно ведеться робота;

- намагатися не запускати неперевірені файли (з чужих дисків, отриманих з мережі та електронною поштою). Перед запуском нових програм потрібно перевірити їх однією або декількома антивірусними програмами. При роботі із новим програмним забезпеченням варто, щоб в оперативній пам’яті резидентно знаходився антивірусний монітор;

- періодично здійснювати профілактичну перевірку на наявність вірусів; регулярно оновлювати антивірусні бази програм, якими ви користуєтесь; варто мати окрему системну дискету з так званим «ремонтним» набором програм для обслуговування дисків та антивірусних програм;

- захищати диски від несанкціонованого доступу (встановлювати захист від запису на дискетах або програмним чином захищати логічні диски на вінчестері);

- здійснювати перевірку цілісності інформації на дисках за допомогою програм-ревізорів [14]

Основні завдання сучасних антивірусних програм:

Сканування файлів і програм в режимі реального часу.

Сканування комп'ютера на вимогу.

Сканування інтернет-трафіку.

Сканування електронної пошти.

Захист від атак ворожих веб-вузлів.

Відновлення пошкоджених файлів (лікування).

В лютому 2010 року корпорація Майкрософт для України випустила власний потужний антивірусний продукт - Microsoft Security Essentials, який є логічним продовженням і розширенням програми захисту даних Windows Defender. Особливістю антивірусу Microsoft Security Essentials є повна його безкоштовність для користувачів ліцензійної операційної системи, - тобто безплатний антивірус для windows 7 та інших версій систем Microsoft Windows! Антивірус від Майкрософт можна завантажити і встановити абсолютно безкоштовно з офіційного веб-сайту - розділ безкоштовного антивіруса: Microsoft Security Essentials. Окрім безкоштовного антивіруса Microsoft Security Essentials для операційних систем від Майкрософт існує безліч інших спеціалізованих антивірусних рішень.

Використання антивірусних програм в органах державної влади України відбувається з урахуванням наявності експертного висновку Центру Антивірусного Захисту Інформації Державної служби спеціального зв'язку та захисту інформації України. Переглянути засоби антивірусного захисту інформації, на які є експертний висновок Державної служби спеціального зв'язку та захисту інформації України можна на загальнодоступній веб-сторінці проекту: Сервер "Д" - ЦАЗІ Центр Антивірусного Захисту Інформації Державної служби спеціального зв'язку та захисту інформації України [15]

Основи роботи антивірусних програм.

Загальні відомості.

Методи і принципи захисту теоретично не мають особливого значення, головне щоб вони були направлені на боротьбу зі шкідливими програмами. Але на практиці справа йде трохи інакше: практично будь-яка антивірусна програма об'єднує в різних пропорціях всі технології і методи захисту від вірусів, створені до сьогоднішнього дня. З усіх методів антивірусного захисту можна виділити дві основні групи:

· Сигнатурні методи - точні методи виявлення вірусів, засновані на порівнянні файлу з відомими зразками вірусів

· Евристичні методи - приблизні методи виявлення, які дозволяють з певною вірогідністю припустити, що файл заражений

Сигнатурний аналів

Слово сигнатура в даному випадку є калькою на англійське signature, що означає "підпис" або ж у переносному розумінні "характерна межа, щось ідентифікуюча". Власне, цим все сказано. Сигнатурний аналіз полягає у виявленні характерних ідентифікуючих рис кожного вірусу і пошуку вірусів шляхом порівняння файлів з виявленими рисами.

Сигнатурою вірусу вважатиметься сукупність, що дозволяють однозначно ідентифікувати наявність вірусу у файлі (включаючи випадки, коли файл цілком є вірусом). Всі разом сигнатури відомих вірусів складають антивірусну базу.

Задачу виділення сигнатур, як правило, вирішують люди - експерти в області комп'ютерної вірусології, здатні виділити код вірусу з коду програми і сформулювати його характерні риси у формі, найбільш зручній для пошуку. Як правило - тому що в найбільш простих випадках можуть застосовуватися спеціальні автоматизовані засоби виділення сигнатур. Наприклад, у разі нескладних по структурі троянів або черв'яків, які не заражають інші програми, а цілком є шкідливими програмами. Практично в кожній компанії, що випускає антивіруси, є своя група експертів, що виконує аналіз нових вірусів і поповнює антивірусну базу новими сигнатурами. З цієї причини антивірусні бази в різних антивірусах відрізняються. Проте, між антивірусними компаніями існує домовленість про обмін зразками вірусів, а значить рано чи пізно сигнатура нового вірусу потрапляє в антивірусні бази практично всіх антивірусів. Кращим же антивірусом буде той, для якого сигнатура нового вірусу була випущена раніше всіх. Одна з поширених помилок щодо сигнатур полягає в тому,що кожна сигнатура відповідає рівно одному вірусу або шкідливій програмі. І як наслідок, антивірусна база з великою кількістю сигнатур дозволяє виявляти більше вірусів. Насправді це не так. Дуже часто для виявлення сімейства схожих вірусів використовується одна сигнатура, і тому вважати, що кількість сигнатур рівна кількості вірусів, що виявляються, вже не можна. Співвідношення кількості сигнатур і кількості відомих вірусів для кожної антивірусної бази своє і цілком може опинитися, що база з меншою кількістю сигнатур насправді містить інформацію про більшу кількість вірусів. Якщо ж пригадати, що антивірусні компанії обмінюються зразками вірусів, можна з високою часткою упевненості вважати, що антивірусні бази найбільш відомих антивірусів еквівалентні.

Важлива додаткова властивість сигнатур - точне і гарантоване визначення типу вірусу. Ця властивість дозволяє занести в базу не тільки самі сигнатури, але і способи лікування вірусу. Якби сигнатурний аналіз давав тільки відповідь на питання, є вірус чи ні, але не давав би відповіді, що це за вірус, очевидно, лікування було б не можливе - дуже великим був би ризик зробити не ті дії і замість лікування отримати додаткові втрати інформації.

Інша важлива, але вже негативна властивість - для отримання сигнатури необхідно мати зразок вірусу. Отже, сигнатурний метод непридатний для захисту від нових вірусів, оскільки до тих пір, поки вірус не потрапив на аналіз до експертів, створити його сигнатуру неможливо. Саме тому всі найбільш крупні епідемії викликаються новими вірусами. З моменту появи вірусу в мережі Інтернет до випуску перших сигнатур зазвичай проходить декілька годин, і весь цей час вірус здатний заражати комп'ютери майже безперешкодно. Майже - тому що в захисті від нових вірусів допомагають додаткові засоби захисту, розглянуті раніше, а також евристичні методи, використовувані в антивірусних програмах. [39]

Евристичний аналіз. Слово "евристика" походить від грецького дієслова "знаходити". Суть евристичних методів полягає в тому, що вирішення проблеми ґрунтується на деяких правдоподібних припущеннях, а не на строгих висновках з наявних фактів і передумов. Оскільки таке визначення звучить достатньо складно і незрозуміло, простіше пояснити на прикладах різних евристичних методів.

Якщо сигнатурний метод заснований на виділенні характерних ознак вірусу і пошуку цих ознак у файлах, що перевіряються, то евристичний аналіз ґрунтується на (вельми правдоподібному) припущенні, що нові віруси часто виявляються схожі на які-небудь з вже відомих. Постфактум таке припущення виправдовується наявністю в антивірусних базах сигнатур для визначення не одного, а відразу декількох вірусів. Заснований на такому припущенні евристичний метод полягає в пошуку файлів, які не повністю, але дуже близько відповідають сигнатурам відомих вірусів.

Позитивним ефектом від використання цього методу є можливість виявити нові віруси ще до того, як для них будуть виділені сигнатури. Негативні сторони:

· Вірогідність помилково визначити наявність у файлі вірусу, коли насправді файл чистий - такі події називаються помилковими спрацьовуваннями.

· Неможливість лікування - і через можливі помилкові спрацьовування, і через можливе неточне визначення типу вірусу, спроба лікування може привести до більших втрат інформації, чим сам вірус, а це неприпустимо.

· Низька ефективність - проти дійсно новаторських вірусів, що викликають найбільш масштабні епідемії, цей вид евристичного аналізу малопридатний.

Пошук вірусів, що виконують підозрілі дії. Інший метод, заснований на евристиці, виходить з припущення, що шкідливі програми так чи інакше прагнуть завдати шкоди комп'ютеру.

Метод заснований на виділенні основних шкідливих дій, таких як, наприклад:

· Видалення файлу

· Запис у файл

· Запис в певні області системного реєстру

· Відкриття порту на прослуховування

· Перехоплення даних що вводяться з клавіатури

· Розсилка листів та ін. [28]

Зрозуміло, що виконання кожної такої дії окремо не є приводом рахувати програму шкідливою. Але якщо програма послідовно виконує декілька таких дій, наприклад, записує запуск себе ж в ключ автозапуску системного реєстру, перехоплює дані, що вводяться з клавіатури і з певною частотою пересилає ці дані на якусь адресу в Інтернет, означає, що ця програма щонайменше підозріла. Заснований на цьому принципі евристичний аналізатор повинен постійно стежити за діями, які виконують програми.

Перевагою описаного методу є можливість виявляти невідомі раніше шкідливі програми, навіть якщо вони не дуже схожі на вже відомі. Наприклад, нова шкідлива програма може використовувати для проникнення на комп'ютер нову вразливість, але після цього починає виконувати вже звичні шкідливі дії. Таку програму може пропустити евристичний аналізатор першого типу, але цілком може виявити аналізатор другого типу. Негативні риси ті ж, що і раніше:

· Помилкові спрацьовування.

· Неможливість лікування.

· Невисока ефективність.

Механізм роботи сучасних антивірусів.

Сучасний антивірус є складним програмним засобом, який має забезпечити надійний захист комп'ютерного пристрою (комп'ютера, кишенькового комп'ютера або нетбука) від різних вірусів (шкідливих програм). Загальна схема антивіруса представлена на малюнку нижче:

Як видно зі схеми, антивірус складається з наступних частин:

Модуль резидентного захисту

модуль карантину

Модуль "протектора" антивіруса

Конектор до антивірусу-серверумодуль поновлення

Модуль сканера комп'ютера

Модуль резидентного захисту є основним компонентом антивіруса, що знаходиться в оперативній пам'яті комп'ютера і скануючий в режимі реального часу всі файли, з якими здійснюється взаємодія користувача, операційної системи або інших програм. Слово "резидентний" означає "невидимий", "фоновий". Резидентний захист проявляє себе тільки при знаходженні вірусу. Саме на резидентної захисту грунтується головний принцип антивірусного ПЗ - запобігти зараженню комп'ютера. До її складу входять такі компоненти, як активний захист (порівняння антивірусних сигнатур зі сканованих файлом і виявлення відомого вірусу) і проактивний захист (сукупність технологій і методів, що використовуються в антивірусному програмному забезпеченні, основною метою яких є запобігання зараження системи користувача, а не пошук вже відомого шкідливого програмного забезпечення в системі). [42]

Модуль карантину є модулем, який відповідає за приміщення підозрілих файлів в спеціальне місце, іменоване карантином. Серед інших допоміжних засобів в багатьох антивірусах є спеціальні технології, які захищають від можливої втрати даних в результаті дій антивіруса.

Наприклад, легко представити ситуацію, при якій файл детектується як можливо заражений евристичним аналізатором і віддаляється згідно налаштувань антивіруса. Проте евристичний аналізатор ніколи не дає стовідсоткової гарантії того, що файл дійсно заражений, а значить з певною вірогідністю антивірус міг видалити незаражений файл. Або ж антивірус виявляє важливий документ заражений вірусом і намагається згідно настройкам виконати лікування, але з якихось причин відбувається збій і разом з вилікуваним вірусом втрачається важлива інформація. Зрозуміло, від таких випадків бажано застрахуватися. Найпростіше це зробити, якщо перед лікуванням або видаленням файлів зберегти їх резервні копії, тоді якщо опиниться, що файл був видалений помилково або була втрачена важлива інформація, завжди можна буде виконати відновлення з резервної копії. Файли, переміщені в карантин, не мають можливості виконувати будь-які дії (вони заблоковані) і перебувають під наглядом антивіруса. Антивірус приймає рішення помістити файл на карантин при виявленні у файлі ознаки вірусної діяльності (при цьому сам файл з точки зору антивіруса вірусом в цьому випадку не є, просто файл є потенційною загрозою), або якщо файл дійсно заражений вірусом, але його необхідно вилікувати, а не видаляти цілком (наприклад, важливий документ користувача, в який потрапив вірус). В останньому випадку файл буде поміщений в карантин для подальшого лікування від вірусу (якщо ж антивірус не зможе вилікувати файл, його доведеться видалити, або залишити, в надії на те, що з новим оновленням антивірус зможе вилікувати цей файл). Зазвичай карантин створюється в особливій папці антивірусної програми, яка ізольована від будь-яких дій, крім дій з боку антивіруса.

Модуль протектора антивіруса є модулем, який захищає антивірус від стороннього втручання з боку різних програмних засобів. Цей модуль є захисником антивіруса. Часто віруси хочуть стерти антивірус або запобігти його роботу шляхом блокування антивіруса. Модуль протектора антивіруса не дасть це зробити. Втім, не всі сучасні антивіруси забезпечені якісними протекторами. Деякі з них нічого не можуть зробити проти сучасних вірусів, а віруси в свою чергу можуть спокійно і безперешкодно повністю стерти антивірус. Також з'явилися віруси, які імітують видалення антивіруса з боку користувача, тобто протектор антивіруса вважає, що сам користувач з яких-небудь причин хоче видалити антивірус, і тому не перешкоджає цьому, хоча насправді це діяльність вірусу. В даний час антивірусні компанії стали більш серйозно підходити до випуску протекторів, і стає очевидно, що якщо антивірус не буде мати хороший протектор, його ефективність в боротьбі з вірусами буде дуже мала. [41]

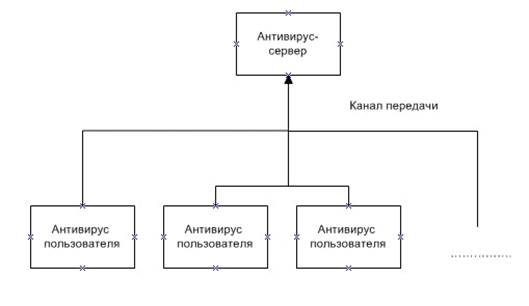

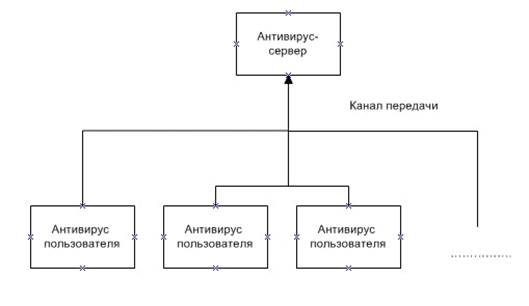

Конектор до антивірусу-серверу є важливою частиною антивіруса. Конектор служить для з'єднання антивіруса до сервера, з якого антивірус може завантажити актуальні бази з описом нових вірусів. При цьому з'єднання повинно проходити за спеціальним захищеного Інтернет-каналу. Це дуже важливий момент, оскільки зловмисник може підкласти невірні антивірусні бази з брехливим описом вірусів, якщо антивірус буде з'єднуватися з сервером по незахищеному Інтернет-каналу. Також в сучасних антивірусах коннектор служить ще і для з'єднання до спеціального сервера, який управляє антивірусом. Подібне з'єднання зображено на малюнку нижче:

Як видно з малюнка, коннектор дозволяє з'єднувати безліч антивірусів користувачів з єдиним антивірусом-сервером, з якого антивіруси користувача можуть завантажувати оновлення, а також якщо на стороні антивіруса користувача виникли будь нерозв'язні проблеми, то антивірус-сервер буде віддалено їх вирішувати (наприклад, в антивіруса користувача став несправний який-небудь з модулів і антивірус-сервер надасть цей модуль окремо для скачування). У цьому випадку також дуже важливу роль відіграє захищеність каналу передачі (каналу зв'язку) інформації. З боку зловмисників стала застосовуватися цікава практика, в результаті якої захоплюється контроль над самим каналом передачі інформації, і фактично зловмисник стає керуючим для антивірусів користувача (для всіх або частково, залежно від того, який саме ділянка каналу передачі буде перехоплений зловмисником). У свою чергу, творці антивірусів стали зашифровувати дані на каналі інформації, щоб зловмисник не міг отримати до них доступ і як-небудь заволодіти ними. Модуль оновлення відповідає за те, щоб оновлення антивіруса, його окремих частин, а також його антивірусних баз пройшло правильно. У сучасній практиці створення антивірусів стала застосовуватися наступна ідея: модуль оновлення також має визначати справжні чи ні антивірусні бази скачує сам модуль. Справжність при цьому може перевірятися різними методами - від перевірок контрольної суми файлу з базами до пошуку всередині файла з базами спеціальної мітки, яка говорить про те, що цей файл є справжнім. Подібні дії стали вводитися після того, як почастішали випадки підміни антивірусних баз з боку зловмисників. Модуль сканера комп'ютера є, мабуть, найстарішим модулем в сучасних антивірусах, так як раніше антивіруси складалися тільки з цього модуля. Цей модуль відповідає за те, щоб сканувати комп'ютер на наявність вірусів, якщо цього вимагатиме користувач комп'ютера. Сам модуль при скануванні комп'ютера використовує антивірусні бази, які були здобуті за допомогою модуля оновлення антивіруса. Якщо сканер знайде, але не впорається з вірусом відразу ж, то він помістить файл з вірусом в карантин. Потім, згодом, модуль сканера комп'ютера може зв'язатися через конектор з антивірусом-сервером і отримати інструкції щодо знешкодження зараженого файлу. Слід зазначити, що модуль сканера комп'ютера призначений для профілактики комп'ютера від вірусів, так як основний захист представляє модуль резидентного захисту. У модулі сканера комп'ютера використовуються тільки антивірусні бази, в яких чітко описані віруси. Різні елементи проактивного захисту (наприклад, евристика) не використовуються в модулі сканера комп'ютера. Зазвичай творці вірусів не будують спеціальний захист для своїх вірусів від модулів сканера комп'ютера, бо знають, що користувач не часто перевіряє комп'ютер сканером, і цього проміжного часу від перевірки до перевірки вистачить, щоб вкрасти персональні дані користувача [17]

А також:

Модуль оновлення

Антивірус повинен містити модуль оновлення. Це пов'язано з тим, що основним методом виявлення вірусів сьогодні є сигнатурний аналіз, який покладається на використання антивірусної бази. Для того, щоб сигнатурний аналіз ефективно справлявся з найостаннішими вірусами, антивірусні експерти постійно аналізують зразки нових вірусів і випускають для них сигнатури. Після цього головною проблемою стає доставка сигнатур на комп'ютери всіх користувачів, що використовують відповідну антивірусну програму. Саме це завдання і вирішує модуль оновлення. Після того, як експерти створюють нові сигнатури, файли з сигнатурами розміщуються на серверах компанії - виробника антивіруса і стають доступними для завантаження. Модуль оновлення звертається до цих серверів, визначає наявність нових файлів, завантажує їх на комп'ютер користувача і дає команду антивірусним модулям використовувати нові файли сигнатур. Модулі оновлення різних антивірусів вельми схожі один на одного і відрізняються типами серверів, з яких вони можуть завантажувати файли оновлень, а точніше, типами протоколів, які вони можуть використовувати при завантаженні, - HTTP, FTP, протоколи локальних Windows-мереж. Деякі антивірусні компанії створюють спеціальні протоколи для завантаження своїх оновлень антивірусної бази. У такому разі модуль оновлення може використовувати і цей спеціальний протокол. Друге, в чому можуть відрізнятися модулі оновлення - це настройка дій, на випадок, якщо джерело оновлень недоступне. Наприклад, в деяких модулях оновлення можна вказати не одну адресу сервера з оновленнями, а адреси декількох серверів, і модуль оновлення звертатиметься до них по черзі, поки не виявить працюючий сервер. Або ж в модулі оновлення може бути настройка - повторювати спроби оновлення із заданим інтервалом певну кількість разів або ж до тих пір, поки сервер не стане доступним. Ці дві настройки можуть бути присутніми і одночасно [29]

Модуль планування

Існує ряд дій, які антивірус повинен виконувати регулярно,зокрема: перевіряти ваш комп'ютер на наявність вірусів і оновлювати антивірусну базу. Модуль оновлення якраз і дозволяє набудувати періодичність виконання цих дій. Для оновлення антивірусної бази рекомендується використовувати невеликий інтервал - одну годину або три години, залежно від можливостей каналу доступу в Інтернет. В даний час нові модифікації шкідливих програм виявляються постійно, що вимушує антивірусні компанії випускати нові файли сигнатур буквально кожну годину. Якщо користувач комп'ютера багато часу проводить в Інтернеті, він піддає свій комп'ютер великому ризику і тому повинен оновлювати антивірусну базу якомога частіше.

Повну перевірку комп'ютера потрібно проводити хоч би тому, що спочатку з'являються нові шкідливі програми, а тільки потім сигнатури до них, а значить завжди є можливість завантажити на комп'ютер шкідливу програму раніше, ніж оновлення антивірусних баз. Щоб виявити ці шкідливі програми, комп'ютер потрібно періодично перепровіряти. Розумним розкладом для перевірки комп'ютера можна вважати перевірку раз в тиждень. Виходячи з сказаного, основне завдання модуля планування - давати можливість вибрати для кожної дії розклад, який більше всього підходить саме для цього типу дії. Отже модуль оновлення повинен підтримувати багато різних варіантів розкладу з яких можна було б вибирати [30]

Модуль управління

У міру збільшення кількості модулів в антивірусі виникає необхідність в додатковому модулі для управління і настройки. У простому випадку - це загальний інтерфейсний модуль, за допомогою якого можна в зручній формі дістати доступ до найбільш важливих функцій:

· Настройки параметрів антивірусних модулів.

· Настройки оновлень.

· Настройки періодичного запуску оновлення і перевірки.

· Запуску модулів вручну, на вимогу користувача.

· Звітам про перевірку.

· Іншим функціям, залежно від конкретного антивіруса.

Основні вимоги до такого модуля - зручний доступ до настройок, інтуїтивна зрозумілість, докладна довідкова система, що описує кожне налаштування, можливість захистити налаштування від змін, якщо за комп'ютером працює декілька чоловік. Подібним модулем управління володіють всі антивіруси для домашнього використання. Антивіруси для захисту комп'ютерів в крупних мережах повинні володіти декількома іншими властивостями.

Тому, щоб спростити роботу адміністраторів антивірусної безпеки, антивіруси, які використовуються для захисту великих мереж, обладнані спеціальним модулем управління. Основні властивості цього модуля управління:

· Підтримка видаленого управління і настройки - адміністратор безпеки може запускати і зупиняти антивірусні модулі, а також міняти їх настройки по мережі, не встаючи зі свого місця.

· Захист настройок від змін - модуль управління не дозволяє локальному користувачеві змінювати настройки або зупиняти антивірус, щоб користувач не міг послабити антивірусний захист організації.

Це далеко не всі вимоги до управління антивірусним захистом в великій організації, а тільки основні принципи. Докладніше про особливості антивірусного захисту мереж і вимоги до модулів управління буде розказано пізніше у відповідному розділі [19]

Захист P2P і засобів обміну миттєвими повідомленнями

Aнтивірус містить модуль для захисту засобів обміну миттєвими повідомленнями і модуль для захисту програм P2P (peer-to-peer). Список підтримуваних програм досить широкий, включає більше 30 найменувань. Тоді як чати самі по собі не несуть серйозної загрози відносно проникнення вірусів, сучасні застосування для обміну повідомленнями є не тільки інструментом передачі інформації: більшість з них підтримує різні способи використання загального доступу до файлів, які можуть легко привести до вірусних заражень, якщо їх належним чином не відстежувати. Модуль захисту P2P не потребує подальшого опису – сучасні мережі P2P (наприклад, Kazaa) містять тисячі потенційно заражених файлів, тому питання захисту надзвичайно важливе [20]

Вимоги до антивірусних програм.

Кількість і різноманітність вірусів велике, і щоб їх швидко і ефективно виявити, антивірусна програма повинна відповідати деяким параметрам.

Стабільність і надійність роботи. Цей параметр, без сумніву, є визначальним - навіть найкращий антивірус виявиться абсолютно марним, якщо він не зможе нормально функціонувати на вашому комп'ютері, якщо в результаті якого збою в роботі програми процес перевірки комп'ютера не пройде до кінця. Тоді завжди є ймовірність того, що якісь заражені файли залишилися непоміченими.

Розміри вірусної бази програми (кількість вірусів, які правильно визначаються програмою). З урахуванням постійної появи нових вірусів база даних повинна регулярно оновлюватися - що толку від програми, не бачить половину нових вірусів і, як наслідок, створює помилкове відчуття "чистоти" комп'ютера. Сюди ж слід віднести і можливість програми визначати різноманітні типи вірусів, і вміння працювати з файлами різних типів (архіви, документи). Важливим також є наявність резидентного монітора, здійснює перевірку всіх нових файлів "на льоту" (тобто автоматично, по мірі їх запису на диск). Швидкість роботи програми, наявність додаткових можливостей типу алгоритмів визначення навіть невідомих програмі вірусів (евристичне сканування). Сюди ж слід віднести можливість відновлювати заражені файли, не стираючи їх з жорсткого диска, а лише видаливши з них віруси. Немаловажним є також відсоток помилкових спрацьовувань програми (помилкове визначення вірусу в "чистому" файлі).

Багатоплатформеність (наявність версій програми під різні операційні системи). Звичайно, якщо антивірус використовується тільки вдома, на одному комп'ютері, то цей параметр не має великого значення. Але ось антивірус для великої організації просто зобов'язаний підтримувати всі поширені операційні системи. Крім того, при роботі в мережі немаловажним є наявність серверних функцій, призначених для адміністративної роботи, а також можливість роботи з різними видами серверів.

Недоліки антивірусних програм.

Жодна з існуючих антивірусних технологій не може забезпечити повного захисту від вірусів. Основним недоліком та одночасно ворогом антивірусних програм є час. Це одна із голосних проблем яка стоїть перед антивірусами. Антивірусна програма забирає частину обчислювальних ресурсів системи, навантажуючи центральний процесор і жорсткий диск. Особливо це може бути помітно на слабких комп'ютерах. Уповільнення у фоновому режимі роботи може досягати 380%. Антивірусні програми можуть бачити загрозу там, де її немає (помилкові спрацьовування). Антивірусні програми завантажують оновлення з Інтернету, тим самим витрачаючи трафік. Різні методи шифрування і упаковки шкідливих програм роблять навіть відомі віруси не виявляються антивірусним програмним забезпеченням. Для виявлення цих «Замаскованих» вірусів потрібно потужний механізм розпакування, який може дешифрувати файли перед їх перевіркою. Однак у багатьох антивірусних програмах ця можливість відсутня і, в зв'язку з цим, часто неможливо виявити зашифровані віруси [21]

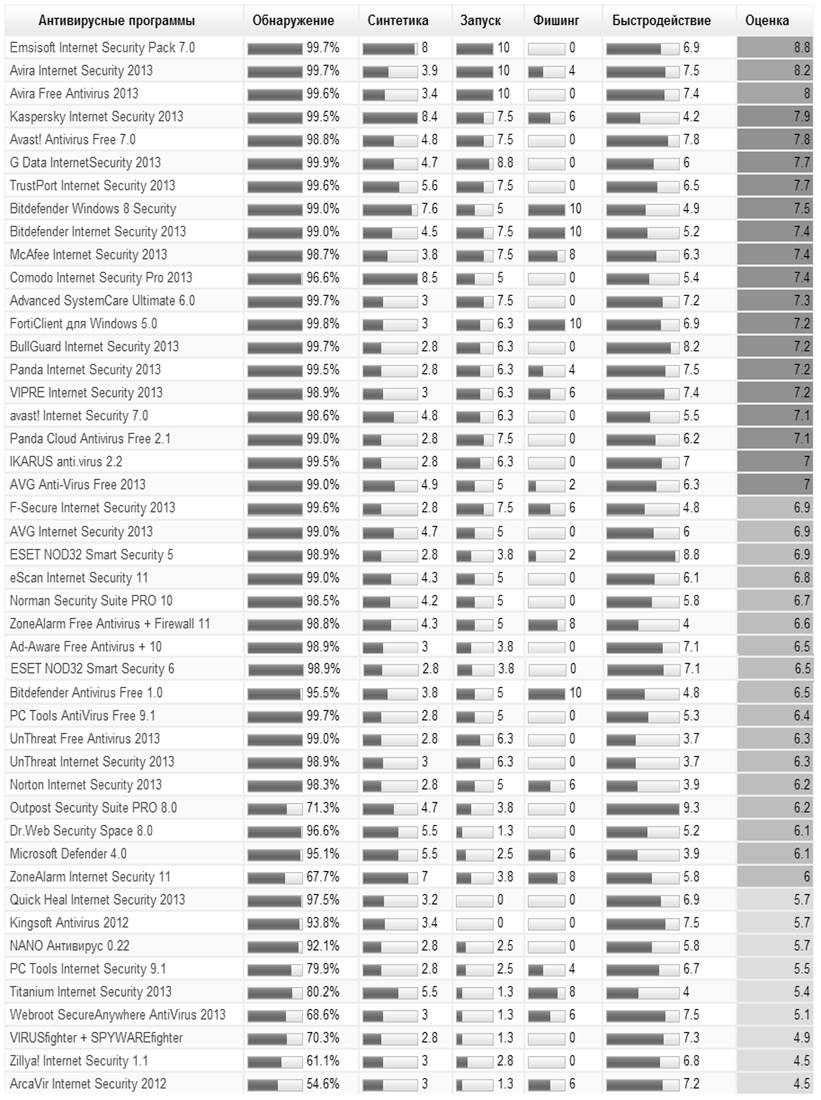

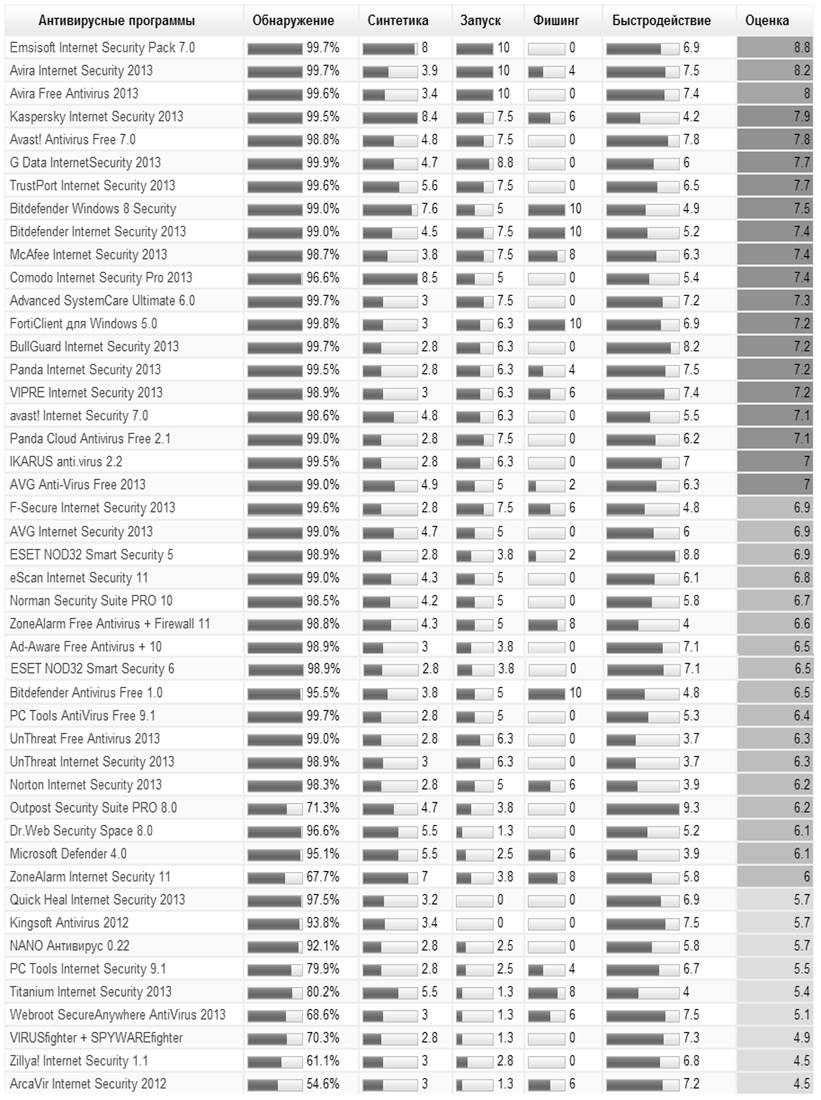

Глобальний тест антивірусів COMSS.TV: Січень 2013 рік

Швидка поява нових інтернет погроз і потенційно небезпечних програм, вимагає періодичної зміни антивіруса, який повинен вибиратися з урахуванням встановленої ОС. Тестування носило дослідних характер, було виконано у форматі відео оглядів, які проводив Nostromo771. Були використані тести, які перевіряли важливі параметри програм безпеки: рівень виявлення, проактивний захист, швидкодію при здійсненні захисту.

Тест № 1

На початку 2013 року сайтом comss.ru було проведено глобальне тестування безкоштовних і платних антивірусних програм на платформі Windows 8. У тестуванні взяло участь 46 антивірусних рішень. Результати тестування були об'єднані в 5 категорій:

Виявлення - середнє значення рівня виявлення. Синтетика - середнє значення результатів синтетичних тестів. Запуск - середнє значення рівня захисту при запуску операційної системи.Фішинг - рівень захисту від фішингових сайтів. Швидкодія - продуктивність антивірусного рішення під час проведення тестів. Результати тестування представлені в таблиці нижче [22]

Тест № 2

Тестування антивірусів проводила міжнародна компанія AV-Test, розташована в Німеччині. Для проведення досліджень було відібрано 25 антивірусних програм для домашнього використання. Тест був проведений на операційній системі Windows 7. В результаті тестування 22 антивіруса отримали сертифікат якості. Symantec:

Нортон Internet Security 2013 зайняв 4 місце,

Kaspersky: Internet Security 2013 - 5 місце,

Avast: Free AntiVirus 7.0 - 13 місце,

AVG Anti-Вірус Free Edition 2013 і Середньо: Internet Security 2013 - 10 і 11 місце, Avira: Internet Security 2013 - 14 місце,

Panda Security: Cloud Antivirus Free 2.0 - 19 місце та ESET: Smart Security 5.2 - 21 місце.

Антивірус ESET NOD32 по продуктивності займає 1 місце, по захисту 17 місце, і з лікування 22 місце.